http://www.youtube.com/watch?v=cCWPCp1Imt0

http://www.youtube.com/watch?v=vah6vFIp27g

---

"Rechazan China y Rusia acusaciones de EU por caso Snowden

“Sin fundamento”, supuesta ayuda al ex contratista

para que saliera de Hong Kong, sostuvo Pekín.

Afp

Publicado: 25/06/2013 07:55

Publicado: 25/06/2013 07:55

Pekín/Moscú. China y Rusia rechazaron los señalamientos en

su contra que hizo ayer Estados Unidos, al primero por permitir que Edward

Snowden abandonara Hong Kong y al segundo a quien le pidió que expulse de su

territorio al ex contratista de la NSA.

Las acusaciones de Estados Unidos de que China ayudó a Snowden

pese a la orden de detención de la justicia estadunidense “carecen de

fundamento”, declaró la portavoz de la diplomacia china, Hua Chunying.

“No es razonable por parte de Estados Unidos que se cuestione

la gestión por Hong Kong de asuntos de conformidad con la ley, y las acusaciones

contra el gobierno central chino carecen de fundamento”, sostuvo. “China no

puede aceptar eso”, añadió.

En Washington, las críticas contra Pekín han sido de una rara

vehemencia. Los portavoces de la presidencia y de la diplomacia de Estados

Unidos, Jay Carney y Patrick Ventrell, acusaron el lunes a China de haber

“elegido deliberadamente liberar a un fugitivo pese a una orden de detención” y

del pasaporte caducado del ex agente acusado de espionaje.

Quince días después de la cumbre en California entre los

presidentes Barack Obama y Xi Jinping, que supuestamente daría un nuevo impulso

a las relaciones entre las dos potencias, la Casa Blanca lamentó “no poder

contar con ellos (los chinos) para que respeten sus obligaciones jurídicas en

materia de extradición”.

Snowden salió el domingo de Hong Kong con destino a Moscú, y

pidió asilo político a Ecuador,

donde trataría de llegar, quizá vía Cuba o Venezuela. Desde

entonces no se lo ha vuelto a ver, pero “está bien y en un lugar

seguro”, según dijo Julian Assange en teleconferencia organizada por

Wikileaks.

Asimismo Rusia negó cualquier vínculo con Snowden y consideró

“inaceptables” las acusaciones de Washington, que pidió ayer a Moscú que

expulsara y le entregara al estadunidense de 30 años.

“No tenemos ninguna relación con Snowden, ni tenemos nada que

ver con sus problemas con la justicia de Estados Unidos, ni con sus viajes por

el mundo”, declaró el ministro ruso de Exteriores, Serguei Lavrov.

“Snowden no ha atravesado la frontera rusa y consideramos

totalmente infundados e inaceptables los intentos de acusar a Rusia de haber

violado las leyes de Estados Unidos, y casi de haber urdido un complot, todo

ello acompañado de amenazas contra nosotros”, aseguró en rueda de prensa.

Lavrov no confirmó ni desmintió el hecho de que Snowden hubiera

aterrizado en Moscú. “Eligió su itinerario solo. El gobierno lo supo como muchas

de las personas aquí presentes, por la prensa”, dijo el ministro."

http://www.jornada.unam.mx/ultimas/2013/06/25/75524256-rechazan-china-y-rusia-acusaciones-de-eu-por-caso-snowden

---

Las expresiones de ira y las amenazas del gobierno de Barack Obama y legisladores en Washington reflejan la frustración en este país ante las decisiones de los gobiernos de Hong Kong, China, Rusia y Ecuador –hay indicios de que más naciones podrían considerar otorgar refugio o asilo– de no obedecer las demandas para la entrega del fugitivo, acusado de espionaje por revelar programas masivos de espionaje de las comunicaciones privadas de millones de civiles dentro y fuera de Estados Unidos.

En su primera referencia directa al asunto, el presidente Barack Obama respondió muy brevemente a preguntas acerca de Snowden mientras sostenía una reunión sobre la reforma migratoria –o sea, la agenda oficial continúa siendo interrumpida por este caso– en tonos más diplomáticos que sus voceros. Afirmó:

A lo que se refería es a una intensa presión diplomática por Estados Unidos, que ha sido frustrada en cada paso del camino, la cual algunos analistas y legisladores califican de

El secretario de Estado John Kerry expresó hoy que Snowden está acusado de

Kerry, de gira por India, comentó sobre la decisión de Hong Kong, que

El vocero de la Casa Blanca, Jay Carney, fue más explícito. Expresó la creciente frustración en Washington al comentar que el gobierno estadunidense

Carney intensificó la crítica contra los países que no están cooperando en este asunto. Declaró que la justificación de Snowden para filtrar los documentos en nombre de

---

"Snowden continúa en Moscú, pero no lo entregaremos: Putin"

11:50 AM - 25 Jun 13 · Details

---

"Internet, espionaje y extraterritorialidad

Por Juan Alfonso Fernández González

Por Juan Alfonso Fernández González

Las recientes revelaciones sobre el programa PRISM [1] de la Agencia de Seguridad Nacional (NSA) de los Estados Unidos, y la operación Tempora [2] de la Dirección de Comunicaciones del Gobierno (GCHQ) del Reino Unido para realizar espionaje a las comunicaciones internacionales con la colaboración de las empresas que brindan los servicios más populares de internet han sido recibidas con preocupación por millones de personas en todo el mundo que utilizan estos servicios.

Sin embargo, para muchos esta noticia no es más que una confirmación de algo ya ampliamente conocido, por lo que su importancia no radica en su novedad sino en que ha traído a la luz pública el debate sobre el endeble marco legal en el que se basa la operación y los servicios de internet.

Pero antes de adentrarnos en las posibles consecuencias de estas revelaciones comencemos repasando lo que ya es sabido:

EL GOBIERNO DE LOS EE.UU. ESPÍA LAS COMUNICACIONES MUNDIALES

En 1960 fueron develadas por primera vez las actividades de espionaje a las comunicaciones mundiales que realizaba la Agencia de Seguridad Nacional (NSA), creada 8 años antes mediante una orden ejecutiva secreta del Presidente de los Estados Unidos. [3]

Posteriormente, en 1977, surgió la red global de espionaje ECHELON operada por la NSA de conjunto con entidades de otros 4 países angloparlantes: Canadá, Reino Unido, Australia y Nueva Zelanda. [4]

Este sistema cuenta con estaciones de intercepción electrónica y una flota de satélites para capturar, a escala mundial, todas las señales de comunicaciones que se transmitan por cualquier vía: por radio, satélite, microondas, red de telefonía celular, líneas telefónicas y fibras ópticas.

En el año 2001 el Parlamento Europeo “descubrió” la existencia de este sistema y expresó preocupación por su alcance, no sólo con relación a la intromisión en la vida privada de las personas, sino también por su uso con fines de espionaje industrial para brindarle una ventaja competitiva a las empresas de Estados Unidos con respecto a sus rivales europeas. [5]

En el año 2003 se reveló una operación de espionaje a miembros del Consejo de Seguridad de las Naciones Unidas que se encontraban en esos momentos debatiendo la legitimidad de la invasión a Iraq. Esta operación, conducida por la NSA de los Estados Unidos contó con la participación de la GCHQ del Reino Unido. [6]

Y desde hace 5 años la GCHQ ha venido desarrollando su propio programa, que en la actualidad intercepta más de 200 cables de fibra óptica que tocan tierra en las islas británicas, de donde extrae y procesa cada día 600 millones de llamadas telefónicas, todo esto realizado bajo acuerdos secretos con empresas comerciales a las que denominan “socios de intercepción”. [2]

LAS GRANDES EMPRESAS DE TELECOMUNICACIONES E INTERNET ESPÍAN A SUS USUARIOS

Estas empresas almacenan los llamados “metadatos” de todo aquel que utilice sus servicios.

Se denomina metadato a aquella información sobre el “dato” y no al “dato” en sí. Por ejemplo, el contenido de una llamada telefónica o de un correo electrónico es el dato, mientras que los números telefónicos o direcciones electrónicas de su origen y destino, su localización física, la cantidad de segundos de la llamada o de palabras del e-mail, etc. son los “metadatos”. [7]

Los metadatos permiten conformar los patrones del comportamiento de los usuarios de estas empresas, por lo que se tornan en un conocimiento valioso que es vendido a terceros que lo utilizan para colocar publicidad comercial, realizar análisis de mercados y otros usos.

De hecho los metadatos son el activo más importante de muchas grandes empresas de internet, como Google, Yahoo y Facebook, entre otras, que obtienen de la venta de éstos la mayor parte de sus ingresos.

En ese sentido se ha señalado que la base de datos que posee Facebook con los perfiles de sus usuarios tenía hace un año un valor de mercado de más de 100 mil millones de USD. Por otro lado, se estima que la venta de este tipo de datos alcanzó en el 2012 los 6 mil millones de USD. [8]

Esto es lo que les permite a estas grandes empresas de internet ofrecer sus servicios de forma “gratuita” a sus usuarios, los cuales deben ceder su privacidad y consentir con que se recopile información sobre su persona.

Esta pauta generalizada abre una serie de interrogantes. Por ejemplo: ¿Tiene el mismo valor los metadatos de un internauta habitual de un país desarrollado que los de un ciudadano de un país subdesarrollado que ocasionalmente visita a internet? ¿Será ese el motivo por lo que las inversiones para brindar los servicios de internet tienen en cuenta a los consumidores y no a los ciudadanos? Estas preguntas definitivamente requieren un análisis que va más allá del contenido del presente artículo.

Finalmente: ¿Alguien puede asegurar que los “datos” de los usuarios no son también almacenados por estas empresas?

RACIONALIZANDO EL ESPIONAJE

El gobierno de Obama ya había aprovechado la existencia de estas bases de datos empleándolas durante la campaña electoral del 2008. [9] Por ello no debe extrañar que también se aprovechen para otros propósitos, entre ellos el espionaje.

Ello permite al Gobierno Federal lograr sustanciales ahorros ya que la adquisición de la información y su procesamiento inicial es realizada por estas empresas privadas lo que evita que la NSA tenga que realizarlo a partir de fuentes primarias como las de ECHELON.

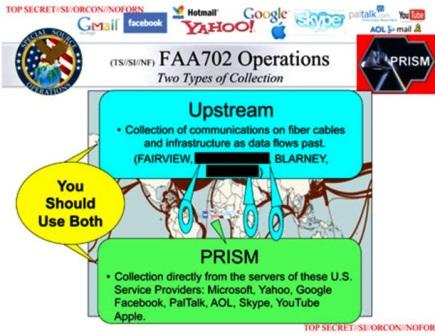

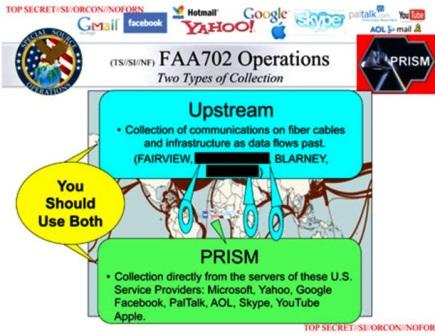

En efecto, una de las diapositivas divulgadas sobre el programa PRISM lo caracteriza colectando la información directamente de los servidores de los proveedores de servicios y lo contrasta con otros sistemas que denomina “río arriba” (“Upstream”) que colectan las comunicaciones a medida que fluyen por los cables de fibras ópticas y otras infraestructuras.

Inmediatamente que se reveló el programa PRISM, las empresas involucradas en el mismo no les quedó más remedio que reconocer que habían entregado información de sus usuarios al gobierno federal, y aclararon que lo hicieron “en el marco de la ley”. [10]

Inmediatamente que se reveló el programa PRISM, las empresas involucradas en el mismo no les quedó más remedio que reconocer que habían entregado información de sus usuarios al gobierno federal, y aclararon que lo hicieron “en el marco de la ley”. [10]

“LEGALIDAD” DEL PROGRAMA PRISM Y DE LA OPERACIÓN TEMPORA

La “ley” a que hacían referencia las empresas estadounidenses y bajo la cual deben entregar la información al gobierno federal es la llamada ley FISA (Foreign Intelligence Surveillance Amendment Act) que fue introducida por el Congreso de los Estados Unidos de América en el año 2008.

Esta ley fue redactada como reacción a las denuncias sobre las intercepciones sin orden judicial que se realizaron a ciudadanos norteamericanos como parte de un programa que instauró la administración de George W. Bush después del ataque a las torres gemelas.

La ley FISA no sólo dio una cobertura legal retroactiva a las intercepciones ya realizadas, sino que ratificó que el requisito de la orden judicial para acceder a los datos con fines de inteligencia sólo se aplica cuando éstos pertenecen a ciudadanos de EE.UU.

Esto abrió las puertas a un espionaje masivo a los ciudadanos extranjeros que tengan sus datos en una empresa bajo la jurisdicción de los EE.UU. [11]

En el caso de la operación Tempora de la GCHQ del Reino Unido, autoridades de ese país han señalado que la misma cumple “en su totalidad” con las leyes vigentes, en este caso las leyes RIPA (Regulation of Investigatory Powers Act), HRA (Human Rights Act) y la ISA (Intelligence Services Act).

Sin embargo se ha señalado que estas leyes, las cuales fueron redactadas en el siglo pasado, no se adaptan a la dinámica de la intercepción masiva de las comunicaciones contemporáneas, por lo que la aplicación de salvaguardas, como el requisito de una orden judicial para cada intercepción, ha sido flexibilizada, permitiendo la existencia de “certificados” los cuales “legalizan” la captura al por mayor de los datos procedentes del tráfico desde y hacia el exterior del Reino Unido. [12]

EXTRATERRITORIALIDAD EN LA APLICACIÓN DE ESTAS LEYES

La extraterritorialidad de la aplicación de estas leyes ha producido irritación en varios países aliados de los Estados Unidos y del Reino Unido.

Por ejemplo, en Australia se ha suscitado un debate sobre la “soberanía” de los datos que pertenecen a los australianos, tanto a las empresas como a las personas. [13]

También la Canciller de Alemania, Angela Merkel expresó una (tibia) protesta en presencia del propio Presidente de los EE.UU. Barack Obama. [14]

Pero el rechazo que posiblemente tenga repercusiones concretas es el expresado por la Unión Europea a través de Viviane Reding, su Comisionada de Justicia.

La Unión Europea se encuentra enfrascada en el proceso final de aprobación de una ley de protección de datos, la cual, en una versión que fue filtrada a la prensa en noviembre pasado, contenía un artículo, el número 42, especialmente redactado para contrarrestar los efectos extraterritoriales de la ley FISA de los EE.UU.

A partir de ese momento el Gobierno de los EE.UU. desplegó una campaña de presiones y “cabildeos” para persuadir a la Comisión Europea que “en aras de la guerra al terrorismo” no interfiriera en su capacidad de obtener inteligencia.

Aparentemente las presiones dieron resultado, pues la versión final de la propuesta de ley de protección de datos que fue presentada el pasado mes de enero no contenía el susodicho artículo. [15]

Sin embargo, a raíz de las revelaciones del programa PRISM, la Comisionada ha declarado que no tendría objeción alguna a la reintroducción del artículo al texto de la ley.

INTERNET DEBE SER REGIDA POR EL DERECHO INTERNACIONAL

Toda esta extraterritorialidad en la aplicación de las leyes de los EE.UU. con respecto al acceso a los datos ha llevado a que en un editorial del periódico inglés The Independent se abogue por el establecimiento de reglas globales para la utilización de los datos que regule la actuación de las empresas trasnacionales de internet. [16]

Esto, unido a la necesidad de regular la gestión de los recursos críticos de internet, tal como fue explicado en un artículo anterior, [17] y a los temas relacionados con la ciberguerra y la seguridad en internet, -que serán abordados en un próximo artículo- refuerzan la idea que internet debe ser regida por el derecho internacional.

Por tanto, se deberá dar un impulso al debate sobre la gobernanza de internet, [18] [19] y considerar la posibilidad de avanzar hacia la negociación de un tratado que regule estos temas, así como otros aspectos de políticas públicas internacionales vinculadas con internet.

Ello ha ocurrido en otros ámbitos transfronterizos como la aviación civil, que desde el año 1947 es regida por la Convención de Chicago, o como el mar, que desde 1994 tiene la Convención de las Naciones Unidas sobre el Derecho del Mar.

INTERNET SE ENCUENTRA EN UNA ENCRUCIJADA

Puede seguir como hasta ahora, sin estar debidamente regulada, como una especie de “lejano oeste digital” donde se impone la ley del más fuerte y reine la desconfianza, lo que constituye un freno para el despliegue de más y mejores servicios, afectando negativamente no solo a los ciudadanos, sino también a las empresas.

O por el otro lado, internet puede convertirse en un ámbito con un adecuado marco regulatorio, basado en los principios humanistas acordados durante la Cumbre Mundial sobre la Sociedad de la Información, lo que permitirá convertirla finalmente en un factor decisivo para el desarrollo económico y social y el logro de un mejor nivel de vida para todos.

Cuando ello ocurra internet habrá llegado a su mayoría de edad.

***

Juan Alfonso Fernández González es Asesor en el Ministerio de Comunicaciones y Profesor Adjunto en la Universidad de las Ciencias Informáticas de Cuba. Fue miembro del Grupo de Trabajo sobre Gobernanza de Internet de las Naciones Unidas y participó activamente en el proceso negociador de los documentos finales de ambas fases de la Cumbre Mundial sobre la Sociedad de la Información.

Referencias:

[1] Glenn Greenwald y Ewen MacAskill. NSA Prism program taps in to user data of Apple, Google and others. The Guardian. 7 de junio de 2013. http://www.guardian.co.uk/world/2013/jun/06/us-tech-giants-nsa-data

[2] Ewen MacAskill, Julian Borger, Nick Hopkins, Nick Davies y James Ball. GCHQ taps fibre-optic cables for secret access to world’s communications. The Guardian. 21 de junio de 2013. http://www.guardian.co.uk/uk/2013/jun/21/gchq-cables-secret-world-communications-nsa

[3] David Barrett. NSA secrets revealed — in 1960. The Washington Post. 21 de junio de 2013. http://www.washingtonpost.com/opinions/nsa-secrets-revealed–in-1960/2013/06/21/35e0f072-d509-11e2-a73e-826d299ff459_story.html

[4] Echelon. EcuRed. http://www.ecured.cu/index.php/Echelon

[5] INFORME A5-0264/2001 sobre la existencia de un sistema mundial de interceptación de comunicaciones privadas y económicas (sistema de interceptación ECHELON). Parlamento Europeo. 11 de julio de 2001. http://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//NONSGML+REPORT+A5-2001-0264+0+DOC+PDF+V0//ES&language=ES

[6] Marcia Mitchell. NSA Spying: From the UN to PRISM. Counterpunch. 16 de junio de 2013. http://www.counterpunch.org/2013/06/14/nsa-spying-from-the-un-to-prism/?utm_source=rss&utm_medium=rss&utm_campaign=nsa-spying-from-the-un-to-prism

[7] Metadatos. EcuRed. http://www.ecured.cu/index.php/Metadatos

[8] Martin U. Müller, Marcel Rosenbach y Thomas Schulz. Living by the Numbers. Big Data Knows What Your Future Holds. SPIEGEL ONLINE. 17 de mayo de 2013. http://www.spiegel.de/international/business/big-data-enables-companies-and-researchers-to-look-into-the-future-a-899964.html

[9] Carlos Enrique Bayo. El arma total de Obama para vencer a Romney: un megacerebro informático que controla Facebook. Público. 9 de noviembre de 2012. http://www.publico.es/internacional/445113/el-arma-total-de-obama-para-vencer-a-romney-un-megacerebro-informatico-que-controla-facebook

[10] Claire Cain Miller. Tech Companies Concede to Surveillance Program. The New York Times. 7 de junio de 2013. http://www.nytimes.com/2013/06/08/technology/tech-companies-bristling-concede-to-government-surveillance-efforts.html?pagewanted=all&_r=0

[11] Prof. Didier Bigo y otros.Fighting cyber crime and protecting privacy in the cloud. Estudio solicitado por el Parlamento Europeo. octubre de 2012. http://www.europarl.europa.eu/committees/en/studiesdownload.html?languageDocument=EN&file=79050

[12] Ewen MacAskill, Julian Borger, Nick Hopkins, Nick Davies y James Ball. The legal loopholes that allow GCHQ to spy on the world. The Guardian. 21 de junio de 2013. http://www.guardian.co.uk/uk/2013/jun/21/legal-loopholes-gchq-spy-world

[13] Adam Bender. PRISM revives data sovereignty arguments in Australia. Computerworld Australia. 12 de junio de 2013. http://www.computerworld.com.au/article/464445/prism_revives_data_sovereignty_arguments_australia/

[14] Mild Rebuff: US Rejects Criticism of Intelligence Practices. SPIEGEL ONLINE. 19 de junio de 2013. http://www.spiegel.de/international/world/barack-obama-rebuffs-criticism-of-us-intelligence-practices-a-906659.html

[15] Zack Whittaker. Amid NSA spying scandal, the gloves are off for EU’s justice chief. ZDNet. 21 de junio de 2013. http://www.zdnet.com/amid-nsa-spying-scandal-the-gloves-are-off-for-eus-justice-chief-7000017132/

[16] Editorial: The time for global rules on data usage has come. The Independent. 10 de junio de 2013. http://www.independent.co.uk/voices/editorials/editorial-the-time-for-global-rules-on-data-usage-has-come-8652534.html

[17] Juan Alfonso Fernández González. Internet debe ser regida por el derecho internacional. La Pupila Insomne. 16 de mayo de 2013. http://lapupilainsomne.wordpress.com/2013/05/20/internet-debe-ser-regida-por-el-derecho-internacional-2/

[18] Jean-Christophe Nothias. And Now the Second Battle of the Internet. The Huffington Post.13 de junio de 2013. http://www.huffingtonpost.com/jeanchristophe-nothias/internet-governance_b_3435812.html

[19] Joel Hruska. The NSA’s Prism leak could fundamentally change or break the entire internet. ExtremeTech. 10 de junio de 2013. http://www.extremetech.com/computing/157761-the-nsas-prism-leak-could-fundamentally-change-or-break-the-entire-internet

(Tomado de La pupila insomne)"

---

http://www.youtube.com/watch?v=eP2zH8IR2R8

http://abcnews.go.com/Blotter/snowden-show-2nd-cuba-flight-russia-fires-back/story?id=19480761

http://worldnews.nbcnews.com/_news/2013/06/25/19130165-fugitive-edward-snowden-still-at-moscow-airport-says-russias-putin

"THE

NSA'S METASTASISED INTELLIGENCE-INDUSTRIAL CO...

AL

RITMO Y SON DE "HONKEY TONK WOMEN" Y DE "GIMME'...

LA

MUERTE DE LA PRIVACIDAD CIUDADANA POR EL "ORWEL...

PIDE

ASSANGE A "PAÍS VALIENTE" ASILO PARA EDWARD S...

"POR

20 AÑOS LA FBI VIGILÓ A CARLOS FUENTES"

VA

DE NUEZ LA OBLEA, PA' QUE NO SE LES OLVIDEN: "L...

SER

LLAMADO "TRAIDOR" POR CHENEY, "UN HONOR": SNOW...

ANUNCIACIÓN

DE XIOMARA CASTRO: FUENTE DE ESPERANZA...

"POLITIZAR

LA RED, NUESTRO PRINCIPAL APORTE: ASSAN...

"EU/ISRAEL

ESPÍAN A LOS CIUDADANOS DEL MUNDO CON S...

"SOSTIENEN

ENCUENTROS FIDEL, RAÚL Y MACHADO CON DI...

"MÉXICO,

EL PAÍS MÁS PELIGROSO PARA EJERCER EL PER...

"ARIZONA:

4 YEAR-OLD FINDS GUN, PICKS IT UP, SHOOT...

"GUERRA

FINANCIERA ASIMÉTRICA DEL SIGLO XXI: EU MI...

"A

CUATRO AÑOS DE LA TRAGEDIA, LA JUSTICIA NO LLEG...

"INTERNET

ES LA MAYOR AMENAZA PARA LA HUMANIDAD", ...

CHINA

PODRÍA ENCONTRAR MAYOR EMPATÍA Y APERTURA EN...

"(VIDEOS)

MADURO: 'HE PERDIDO LA CONFIANZA EN EL P...

"PRIMER

ACUERDO ENTRE EL GOBIERNO DE COLOMBIA Y LA...

"TRIPLE

CERCO CONTRA CHINA: 'INDO-PACÍFICO' Y 'ALI...

"BALTASAR

GARZÓN: EL FUTURO DEL MUNDO SE ESTÁ CONS...

¡ÁNIMO!:

"PIEDAD CÓRDOBA: QUIERO SER LA PRÓXIMA PR...

"EFRAÍN

RÍOS MONTT, CULPABLE DE GENOCIDIO Y DELITO...

PREVIA

SU RENUNCIA A CIUDADANÍA ESTADOUNIDENSE, RE...

"CUBA

DEDICA DESFILE DEL 1o DE MAYO A CHÁVEZ"

---

"Admite que crece su frustración y que

no compra la idea de que China no pudo accionar

Países que ayuden a Snowden sufrirán consecuencias,

amenaza Estados Unidos

Trabajamos con varias naciones para que se observe el imperio de la ley, dice Obama

Jay Carney, vocero de la Casa Blanca, durante la conferencia

de prensa de ayerFoto Ap

Un integrante de la tripulación del vuelo SU-150 de Aeroflot

fotografía a los periodistas que esperaban ayer en la terminal aérea José Martí

la llegada de Edward Snowden, de quien se desconoce su paraderoFoto Ap

David Brooks

Corresponsal

Periódico La Jornada

Martes 25 de junio de 2013, p. 25

Martes 25 de junio de 2013, p. 25

Nueva York, 24 de junio.

El hombre más buscado del mundo por las autoridades estadunidenses se esfumó

hoy después de volar el domingo de Hong Kong a Moscú, episodio en el que varios

países aliadosdecidieron no obedecer las órdenes de Washington y en el que el gran aparato de espionaje estadunidense aparentemente no funcionó para evitar lo que es, hasta el momento, el gran escape de Edward Snowden.

Las expresiones de ira y las amenazas del gobierno de Barack Obama y legisladores en Washington reflejan la frustración en este país ante las decisiones de los gobiernos de Hong Kong, China, Rusia y Ecuador –hay indicios de que más naciones podrían considerar otorgar refugio o asilo– de no obedecer las demandas para la entrega del fugitivo, acusado de espionaje por revelar programas masivos de espionaje de las comunicaciones privadas de millones de civiles dentro y fuera de Estados Unidos.

En su primera referencia directa al asunto, el presidente Barack Obama respondió muy brevemente a preguntas acerca de Snowden mientras sostenía una reunión sobre la reforma migratoria –o sea, la agenda oficial continúa siendo interrumpida por este caso– en tonos más diplomáticos que sus voceros. Afirmó:

Estamos procediendo por todos los canales legales apropiados y trabajando con varios países para asegurar que se observe el imperio de la ley, es decir, detener al ex contratista de la Agencia de Seguridad Nacional (NSA).

La

burla

A lo que se refería es a una intensa presión diplomática por Estados Unidos, que ha sido frustrada en cada paso del camino, la cual algunos analistas y legisladores califican de

vergonzosay

revéspara Obama. A pesar de revocar su pasaporte y solicitar el arresto y entrega de Snowden a las autoridades chinas y rusas, Washington no ha tenido éxito. Algunos legisladores se han quejado de que ambos países

aliadosse están

burlandode Estados Unidos.

tres actos mayores de espionajey ha causado daño a la seguridad nacional de Estados Unidos. Por ello, apuntó, Rusia debería entregarlo a Estados Unidos.

Los insto a vivir bajo las normas de la ley.Mencionó posibles

consecuenciassi no lo hacían, sin ofrecer más detalles.

Kerry, de gira por India, comentó sobre la decisión de Hong Kong, que

sería profundamente preocupante, obviamente, si ellos tuvieron notificación adecuada y, a pesar de ello, tomaron la decisión de ignorar eso y no vivir bajo las normas.

El vocero de la Casa Blanca, Jay Carney, fue más explícito. Expresó la creciente frustración en Washington al comentar que el gobierno estadunidense

no compra la sugerencia de que China no podría haber tomado medidas, después de que las autoridades de Hong Kong informaron a la Casa Blanca que la solicitud para la detención de Snowden fallaba en

cumplir los requisitos legalesy, por tanto, no podían detenerlo antes de que viajara a Moscú.

Carney intensificó la crítica contra los países que no están cooperando en este asunto. Declaró que la justificación de Snowden para filtrar los documentos en nombre de

la transparencia, la libertad de prensa y la protección de derechos individuales y la democracia se contradice por los protectores que potencialmente ha escogido: China, Rusia, Ecuador, tal como hemos visto. Su fracaso en criticar a estos regímenes sugiere que su motivación real en todo esto era dañar la seguridad nacional de Estados Unidos y no promover la libertad de Internet y la libre expresión.

Al mismo tiempo, Washington

El canciller de Ecuador, Ricardo Patiño, quien está de gira por Vietnam, informó que su gobierno está evaluando una solicitud de asilo, la cual tiene que ver

Patiño leyó una supuesta declaración de Snowden, en la cual comparaba su situación con la del soldado Bradley Manning, quien filtró documentos secretos estadunidenses a Wikileaks y ahora está en medio de su corte marcial acusado de

“No es un traidor, no es espía. Es un whistleblower (literalmente, alguien que sopla por un silbato, en referencia a personas que divulgan al público información sobre abusos o violaciones por alguna autoridad o patrón)”, afirmó hoy Julian Assange en una teleconferencia con medios. Wikileaks confirmó que está asistiendo a Snowden con apoyo legal y financiero, y que en su nombre solicitaron asilo en varios países además de Ecuador. Funcionarios en Islandia han confirmado que recibieron una solicitud informal, pero aclararon que un proceso formal no puede iniciarse sin que Snowden esté en el país. Assange comentó que Snowden está

Para Washington, que por un lado enfrenta un elenco de países que, hasta el momento, no responden a sus llamados, y, por otro, un debate entre su cúpula política y un amplio segmento de su población, el momento revela aún más que los documentos divulgados por Snowden.

La semana pasada, Cuba y Estados Unidos sostuvieron pláticas sobre el reinicio del servicio postal directo y acordaron una reunión sobre migración para mediados de julio. Todo ello, junto con indicaciones de mayor cooperación en otros asuntos.

Por otro lado, Venezuela y Estados Unidos acordaron –en un encuentro entre Kerry y el canciller venezolano Elías Jaua, en el marco de la asamblea de la Organización de Estados Americanos en Guatemala– comenzar negociaciones sobre la posibilidad de restablecer representaciones diplomáticas plenas con el envío de embajadores a sus respectivas capitales y buscar mejorar otros aspectos de la relación bilateral.

Enlaces:

Los cables sobre México en WikiLeaks

Sitio especial de La Jornada sobre WikiLeaks "

http://www.jornada.unam.mx/2013/06/25/mundo/025n1mun

advirtióa los países latinoamericanos que no permitan el paso a Snowden. Algunos funcionarios y medios mencionan que la advertencia fue dirigida a Cuba, Venezuela y Ecuador, aunque los gobiernos de las primeras dos naciones no han comentado nada sobre el asunto. Carney indicó:

Estamos en contacto, a través de canales diplomáticos y de seguridad pública, con países que podrían ser destinos finales o rutas de tránsito.

El canciller de Ecuador, Ricardo Patiño, quien está de gira por Vietnam, informó que su gobierno está evaluando una solicitud de asilo, la cual tiene que ver

con la libertad de expresión y la seguridad de ciudadanos alrededor del mundo, pero que no tenía conocimiento del paradero actual de Snowden, reportó la agencia Ap.

Patiño leyó una supuesta declaración de Snowden, en la cual comparaba su situación con la del soldado Bradley Manning, quien filtró documentos secretos estadunidenses a Wikileaks y ahora está en medio de su corte marcial acusado de

asistir al enemigo. Snowden, según Patiño, escribió que

es poco probable que yo tenga un juicio imparcial o tratamiento humanitario antes de un juicio, y también corre el riesgo de cadena perpetua o muerte, reportó The Guardian.

“No es un traidor, no es espía. Es un whistleblower (literalmente, alguien que sopla por un silbato, en referencia a personas que divulgan al público información sobre abusos o violaciones por alguna autoridad o patrón)”, afirmó hoy Julian Assange en una teleconferencia con medios. Wikileaks confirmó que está asistiendo a Snowden con apoyo legal y financiero, y que en su nombre solicitaron asilo en varios países además de Ecuador. Funcionarios en Islandia han confirmado que recibieron una solicitud informal, pero aclararon que un proceso formal no puede iniciarse sin que Snowden esté en el país. Assange comentó que Snowden está

seguro y sano, pero no aclaró dónde.

Para Washington, que por un lado enfrenta un elenco de países que, hasta el momento, no responden a sus llamados, y, por otro, un debate entre su cúpula política y un amplio segmento de su población, el momento revela aún más que los documentos divulgados por Snowden.

Snowden y América Latina

Este caso puede tener repercusiones en las relaciones entre

Washington y América Latina, sobre todo para países como Ecuador, Cuba y

Venezuela, si deciden tender una mano en esta crisis diplomática.

Para Ecuador, ofrecer refugio a Snowden podría tener consecuencias económicas

si Washington decide revocar o modificar acuerdos comerciales con Quito.La semana pasada, Cuba y Estados Unidos sostuvieron pláticas sobre el reinicio del servicio postal directo y acordaron una reunión sobre migración para mediados de julio. Todo ello, junto con indicaciones de mayor cooperación en otros asuntos.

Por otro lado, Venezuela y Estados Unidos acordaron –en un encuentro entre Kerry y el canciller venezolano Elías Jaua, en el marco de la asamblea de la Organización de Estados Americanos en Guatemala– comenzar negociaciones sobre la posibilidad de restablecer representaciones diplomáticas plenas con el envío de embajadores a sus respectivas capitales y buscar mejorar otros aspectos de la relación bilateral.

Enlaces:

Los cables sobre México en WikiLeaks

Sitio especial de La Jornada sobre WikiLeaks "

http://www.jornada.unam.mx/2013/06/25/mundo/025n1mun

---

"Snowden continúa en Moscú, pero no lo entregaremos: Putin"

11:50 AM - 25 Jun 13 · Details

---

"Internet, espionaje y extraterritorialidad

25 junio 2013

Por Juan Alfonso Fernández González

Por Juan Alfonso Fernández GonzálezLas recientes revelaciones sobre el programa PRISM [1] de la Agencia de Seguridad Nacional (NSA) de los Estados Unidos, y la operación Tempora [2] de la Dirección de Comunicaciones del Gobierno (GCHQ) del Reino Unido para realizar espionaje a las comunicaciones internacionales con la colaboración de las empresas que brindan los servicios más populares de internet han sido recibidas con preocupación por millones de personas en todo el mundo que utilizan estos servicios.

Sin embargo, para muchos esta noticia no es más que una confirmación de algo ya ampliamente conocido, por lo que su importancia no radica en su novedad sino en que ha traído a la luz pública el debate sobre el endeble marco legal en el que se basa la operación y los servicios de internet.

Pero antes de adentrarnos en las posibles consecuencias de estas revelaciones comencemos repasando lo que ya es sabido:

EL GOBIERNO DE LOS EE.UU. ESPÍA LAS COMUNICACIONES MUNDIALES

En 1960 fueron develadas por primera vez las actividades de espionaje a las comunicaciones mundiales que realizaba la Agencia de Seguridad Nacional (NSA), creada 8 años antes mediante una orden ejecutiva secreta del Presidente de los Estados Unidos. [3]

Posteriormente, en 1977, surgió la red global de espionaje ECHELON operada por la NSA de conjunto con entidades de otros 4 países angloparlantes: Canadá, Reino Unido, Australia y Nueva Zelanda. [4]

Este sistema cuenta con estaciones de intercepción electrónica y una flota de satélites para capturar, a escala mundial, todas las señales de comunicaciones que se transmitan por cualquier vía: por radio, satélite, microondas, red de telefonía celular, líneas telefónicas y fibras ópticas.

En el año 2001 el Parlamento Europeo “descubrió” la existencia de este sistema y expresó preocupación por su alcance, no sólo con relación a la intromisión en la vida privada de las personas, sino también por su uso con fines de espionaje industrial para brindarle una ventaja competitiva a las empresas de Estados Unidos con respecto a sus rivales europeas. [5]

En el año 2003 se reveló una operación de espionaje a miembros del Consejo de Seguridad de las Naciones Unidas que se encontraban en esos momentos debatiendo la legitimidad de la invasión a Iraq. Esta operación, conducida por la NSA de los Estados Unidos contó con la participación de la GCHQ del Reino Unido. [6]

Y desde hace 5 años la GCHQ ha venido desarrollando su propio programa, que en la actualidad intercepta más de 200 cables de fibra óptica que tocan tierra en las islas británicas, de donde extrae y procesa cada día 600 millones de llamadas telefónicas, todo esto realizado bajo acuerdos secretos con empresas comerciales a las que denominan “socios de intercepción”. [2]

LAS GRANDES EMPRESAS DE TELECOMUNICACIONES E INTERNET ESPÍAN A SUS USUARIOS

Estas empresas almacenan los llamados “metadatos” de todo aquel que utilice sus servicios.

Se denomina metadato a aquella información sobre el “dato” y no al “dato” en sí. Por ejemplo, el contenido de una llamada telefónica o de un correo electrónico es el dato, mientras que los números telefónicos o direcciones electrónicas de su origen y destino, su localización física, la cantidad de segundos de la llamada o de palabras del e-mail, etc. son los “metadatos”. [7]

Los metadatos permiten conformar los patrones del comportamiento de los usuarios de estas empresas, por lo que se tornan en un conocimiento valioso que es vendido a terceros que lo utilizan para colocar publicidad comercial, realizar análisis de mercados y otros usos.

De hecho los metadatos son el activo más importante de muchas grandes empresas de internet, como Google, Yahoo y Facebook, entre otras, que obtienen de la venta de éstos la mayor parte de sus ingresos.

En ese sentido se ha señalado que la base de datos que posee Facebook con los perfiles de sus usuarios tenía hace un año un valor de mercado de más de 100 mil millones de USD. Por otro lado, se estima que la venta de este tipo de datos alcanzó en el 2012 los 6 mil millones de USD. [8]

Esto es lo que les permite a estas grandes empresas de internet ofrecer sus servicios de forma “gratuita” a sus usuarios, los cuales deben ceder su privacidad y consentir con que se recopile información sobre su persona.

Esta pauta generalizada abre una serie de interrogantes. Por ejemplo: ¿Tiene el mismo valor los metadatos de un internauta habitual de un país desarrollado que los de un ciudadano de un país subdesarrollado que ocasionalmente visita a internet? ¿Será ese el motivo por lo que las inversiones para brindar los servicios de internet tienen en cuenta a los consumidores y no a los ciudadanos? Estas preguntas definitivamente requieren un análisis que va más allá del contenido del presente artículo.

Finalmente: ¿Alguien puede asegurar que los “datos” de los usuarios no son también almacenados por estas empresas?

RACIONALIZANDO EL ESPIONAJE

El gobierno de Obama ya había aprovechado la existencia de estas bases de datos empleándolas durante la campaña electoral del 2008. [9] Por ello no debe extrañar que también se aprovechen para otros propósitos, entre ellos el espionaje.

Ello permite al Gobierno Federal lograr sustanciales ahorros ya que la adquisición de la información y su procesamiento inicial es realizada por estas empresas privadas lo que evita que la NSA tenga que realizarlo a partir de fuentes primarias como las de ECHELON.

En efecto, una de las diapositivas divulgadas sobre el programa PRISM lo caracteriza colectando la información directamente de los servidores de los proveedores de servicios y lo contrasta con otros sistemas que denomina “río arriba” (“Upstream”) que colectan las comunicaciones a medida que fluyen por los cables de fibras ópticas y otras infraestructuras.

Inmediatamente que se reveló el programa PRISM, las empresas involucradas en el mismo no les quedó más remedio que reconocer que habían entregado información de sus usuarios al gobierno federal, y aclararon que lo hicieron “en el marco de la ley”. [10]

Inmediatamente que se reveló el programa PRISM, las empresas involucradas en el mismo no les quedó más remedio que reconocer que habían entregado información de sus usuarios al gobierno federal, y aclararon que lo hicieron “en el marco de la ley”. [10]“LEGALIDAD” DEL PROGRAMA PRISM Y DE LA OPERACIÓN TEMPORA

La “ley” a que hacían referencia las empresas estadounidenses y bajo la cual deben entregar la información al gobierno federal es la llamada ley FISA (Foreign Intelligence Surveillance Amendment Act) que fue introducida por el Congreso de los Estados Unidos de América en el año 2008.

Esta ley fue redactada como reacción a las denuncias sobre las intercepciones sin orden judicial que se realizaron a ciudadanos norteamericanos como parte de un programa que instauró la administración de George W. Bush después del ataque a las torres gemelas.

La ley FISA no sólo dio una cobertura legal retroactiva a las intercepciones ya realizadas, sino que ratificó que el requisito de la orden judicial para acceder a los datos con fines de inteligencia sólo se aplica cuando éstos pertenecen a ciudadanos de EE.UU.

Esto abrió las puertas a un espionaje masivo a los ciudadanos extranjeros que tengan sus datos en una empresa bajo la jurisdicción de los EE.UU. [11]

En el caso de la operación Tempora de la GCHQ del Reino Unido, autoridades de ese país han señalado que la misma cumple “en su totalidad” con las leyes vigentes, en este caso las leyes RIPA (Regulation of Investigatory Powers Act), HRA (Human Rights Act) y la ISA (Intelligence Services Act).

Sin embargo se ha señalado que estas leyes, las cuales fueron redactadas en el siglo pasado, no se adaptan a la dinámica de la intercepción masiva de las comunicaciones contemporáneas, por lo que la aplicación de salvaguardas, como el requisito de una orden judicial para cada intercepción, ha sido flexibilizada, permitiendo la existencia de “certificados” los cuales “legalizan” la captura al por mayor de los datos procedentes del tráfico desde y hacia el exterior del Reino Unido. [12]

EXTRATERRITORIALIDAD EN LA APLICACIÓN DE ESTAS LEYES

La extraterritorialidad de la aplicación de estas leyes ha producido irritación en varios países aliados de los Estados Unidos y del Reino Unido.

Por ejemplo, en Australia se ha suscitado un debate sobre la “soberanía” de los datos que pertenecen a los australianos, tanto a las empresas como a las personas. [13]

También la Canciller de Alemania, Angela Merkel expresó una (tibia) protesta en presencia del propio Presidente de los EE.UU. Barack Obama. [14]

Pero el rechazo que posiblemente tenga repercusiones concretas es el expresado por la Unión Europea a través de Viviane Reding, su Comisionada de Justicia.

La Unión Europea se encuentra enfrascada en el proceso final de aprobación de una ley de protección de datos, la cual, en una versión que fue filtrada a la prensa en noviembre pasado, contenía un artículo, el número 42, especialmente redactado para contrarrestar los efectos extraterritoriales de la ley FISA de los EE.UU.

A partir de ese momento el Gobierno de los EE.UU. desplegó una campaña de presiones y “cabildeos” para persuadir a la Comisión Europea que “en aras de la guerra al terrorismo” no interfiriera en su capacidad de obtener inteligencia.

Aparentemente las presiones dieron resultado, pues la versión final de la propuesta de ley de protección de datos que fue presentada el pasado mes de enero no contenía el susodicho artículo. [15]

Sin embargo, a raíz de las revelaciones del programa PRISM, la Comisionada ha declarado que no tendría objeción alguna a la reintroducción del artículo al texto de la ley.

INTERNET DEBE SER REGIDA POR EL DERECHO INTERNACIONAL

Toda esta extraterritorialidad en la aplicación de las leyes de los EE.UU. con respecto al acceso a los datos ha llevado a que en un editorial del periódico inglés The Independent se abogue por el establecimiento de reglas globales para la utilización de los datos que regule la actuación de las empresas trasnacionales de internet. [16]

Esto, unido a la necesidad de regular la gestión de los recursos críticos de internet, tal como fue explicado en un artículo anterior, [17] y a los temas relacionados con la ciberguerra y la seguridad en internet, -que serán abordados en un próximo artículo- refuerzan la idea que internet debe ser regida por el derecho internacional.

Por tanto, se deberá dar un impulso al debate sobre la gobernanza de internet, [18] [19] y considerar la posibilidad de avanzar hacia la negociación de un tratado que regule estos temas, así como otros aspectos de políticas públicas internacionales vinculadas con internet.

Ello ha ocurrido en otros ámbitos transfronterizos como la aviación civil, que desde el año 1947 es regida por la Convención de Chicago, o como el mar, que desde 1994 tiene la Convención de las Naciones Unidas sobre el Derecho del Mar.

INTERNET SE ENCUENTRA EN UNA ENCRUCIJADA

Puede seguir como hasta ahora, sin estar debidamente regulada, como una especie de “lejano oeste digital” donde se impone la ley del más fuerte y reine la desconfianza, lo que constituye un freno para el despliegue de más y mejores servicios, afectando negativamente no solo a los ciudadanos, sino también a las empresas.

O por el otro lado, internet puede convertirse en un ámbito con un adecuado marco regulatorio, basado en los principios humanistas acordados durante la Cumbre Mundial sobre la Sociedad de la Información, lo que permitirá convertirla finalmente en un factor decisivo para el desarrollo económico y social y el logro de un mejor nivel de vida para todos.

Cuando ello ocurra internet habrá llegado a su mayoría de edad.

***

Juan Alfonso Fernández González es Asesor en el Ministerio de Comunicaciones y Profesor Adjunto en la Universidad de las Ciencias Informáticas de Cuba. Fue miembro del Grupo de Trabajo sobre Gobernanza de Internet de las Naciones Unidas y participó activamente en el proceso negociador de los documentos finales de ambas fases de la Cumbre Mundial sobre la Sociedad de la Información.

Referencias:

[1] Glenn Greenwald y Ewen MacAskill. NSA Prism program taps in to user data of Apple, Google and others. The Guardian. 7 de junio de 2013. http://www.guardian.co.uk/world/2013/jun/06/us-tech-giants-nsa-data

[2] Ewen MacAskill, Julian Borger, Nick Hopkins, Nick Davies y James Ball. GCHQ taps fibre-optic cables for secret access to world’s communications. The Guardian. 21 de junio de 2013. http://www.guardian.co.uk/uk/2013/jun/21/gchq-cables-secret-world-communications-nsa

[3] David Barrett. NSA secrets revealed — in 1960. The Washington Post. 21 de junio de 2013. http://www.washingtonpost.com/opinions/nsa-secrets-revealed–in-1960/2013/06/21/35e0f072-d509-11e2-a73e-826d299ff459_story.html

[4] Echelon. EcuRed. http://www.ecured.cu/index.php/Echelon

[5] INFORME A5-0264/2001 sobre la existencia de un sistema mundial de interceptación de comunicaciones privadas y económicas (sistema de interceptación ECHELON). Parlamento Europeo. 11 de julio de 2001. http://www.europarl.europa.eu/sides/getDoc.do?pubRef=-//EP//NONSGML+REPORT+A5-2001-0264+0+DOC+PDF+V0//ES&language=ES

[6] Marcia Mitchell. NSA Spying: From the UN to PRISM. Counterpunch. 16 de junio de 2013. http://www.counterpunch.org/2013/06/14/nsa-spying-from-the-un-to-prism/?utm_source=rss&utm_medium=rss&utm_campaign=nsa-spying-from-the-un-to-prism

[7] Metadatos. EcuRed. http://www.ecured.cu/index.php/Metadatos

[8] Martin U. Müller, Marcel Rosenbach y Thomas Schulz. Living by the Numbers. Big Data Knows What Your Future Holds. SPIEGEL ONLINE. 17 de mayo de 2013. http://www.spiegel.de/international/business/big-data-enables-companies-and-researchers-to-look-into-the-future-a-899964.html

[9] Carlos Enrique Bayo. El arma total de Obama para vencer a Romney: un megacerebro informático que controla Facebook. Público. 9 de noviembre de 2012. http://www.publico.es/internacional/445113/el-arma-total-de-obama-para-vencer-a-romney-un-megacerebro-informatico-que-controla-facebook

[10] Claire Cain Miller. Tech Companies Concede to Surveillance Program. The New York Times. 7 de junio de 2013. http://www.nytimes.com/2013/06/08/technology/tech-companies-bristling-concede-to-government-surveillance-efforts.html?pagewanted=all&_r=0

[11] Prof. Didier Bigo y otros.Fighting cyber crime and protecting privacy in the cloud. Estudio solicitado por el Parlamento Europeo. octubre de 2012. http://www.europarl.europa.eu/committees/en/studiesdownload.html?languageDocument=EN&file=79050

[12] Ewen MacAskill, Julian Borger, Nick Hopkins, Nick Davies y James Ball. The legal loopholes that allow GCHQ to spy on the world. The Guardian. 21 de junio de 2013. http://www.guardian.co.uk/uk/2013/jun/21/legal-loopholes-gchq-spy-world

[13] Adam Bender. PRISM revives data sovereignty arguments in Australia. Computerworld Australia. 12 de junio de 2013. http://www.computerworld.com.au/article/464445/prism_revives_data_sovereignty_arguments_australia/

[14] Mild Rebuff: US Rejects Criticism of Intelligence Practices. SPIEGEL ONLINE. 19 de junio de 2013. http://www.spiegel.de/international/world/barack-obama-rebuffs-criticism-of-us-intelligence-practices-a-906659.html

[15] Zack Whittaker. Amid NSA spying scandal, the gloves are off for EU’s justice chief. ZDNet. 21 de junio de 2013. http://www.zdnet.com/amid-nsa-spying-scandal-the-gloves-are-off-for-eus-justice-chief-7000017132/

[16] Editorial: The time for global rules on data usage has come. The Independent. 10 de junio de 2013. http://www.independent.co.uk/voices/editorials/editorial-the-time-for-global-rules-on-data-usage-has-come-8652534.html

[17] Juan Alfonso Fernández González. Internet debe ser regida por el derecho internacional. La Pupila Insomne. 16 de mayo de 2013. http://lapupilainsomne.wordpress.com/2013/05/20/internet-debe-ser-regida-por-el-derecho-internacional-2/

[18] Jean-Christophe Nothias. And Now the Second Battle of the Internet. The Huffington Post.13 de junio de 2013. http://www.huffingtonpost.com/jeanchristophe-nothias/internet-governance_b_3435812.html

[19] Joel Hruska. The NSA’s Prism leak could fundamentally change or break the entire internet. ExtremeTech. 10 de junio de 2013. http://www.extremetech.com/computing/157761-the-nsas-prism-leak-could-fundamentally-change-or-break-the-entire-internet

(Tomado de La pupila insomne)"

"Artículos Relacionados

- Obama defensor de vigilancia de las comunicaciones (19-06-13)

- Anonymous revela datos de cientos de oficiales de Inteligencia y Defensa en EEUU y Reino Unido (08-01-12)

- El público se entera de la existencia de una base secreta de EEUU gracias a Google (+ Fotos) (12-12-11)

- Usuarios de EEUU demandan a Facebook por espionaje (03-10-11)

- Congresistas estadounidenses piden investigar una compañía de espionaje online con negocios en Egipto (13-02-11)"

---

http://www.youtube.com/watch?v=eP2zH8IR2R8

http://abcnews.go.com/Blotter/snowden-show-2nd-cuba-flight-russia-fires-back/story?id=19480761

http://worldnews.nbcnews.com/_news/2013/06/25/19130165-fugitive-edward-snowden-still-at-moscow-airport-says-russias-putin

https://www.google.com/#output=search&sclient=psy-ab&q=FIDEIIUS+imperium&oq=FIDEIIUS+imperium&gs_l=hp.3...2606.6137.0.7324.17.15.0.2.2.0.219.1753.2j11j1.14.0...0.0...1c.1.17.psy-ab.kz4-ktNuGj0&pbx=1&bav=on.2,or.r_qf.&bvm=bv.48293060,d.aWM&fp=2fcfda2173292528&biw=1024&bih=611

---------------------------------

Noam Chomsky: "EE.UU. es el principal Estado terrorista en el mundo" Texto completo en: http://actualidad.rt.com/actualidad/view/85161-eeuu-principal-terrorista

10:44 AM - 18 Jun 13 · Details

No comments:

Post a Comment